Siempre he tenido cierta obsesión por no usar contraseñas en mis redes wifis, hace años cuando nadie sabía lo que era internet inalámbrico directamente tenía la red de casa abierta pero al empezar a compartir archivos entre distintos ordenadores tomamos la decisión de bloquear la red.

Desde mi punto de vista la mejor forma de hacer esto es gracias a la protección por direcciones MAC, es una forma sencilla y sin necesidad de recurrir a contraseñas, de configurar nuestra red con seguridad.

Si además tienes un Time Capsule o un Airport Extreme hacer esta tarea es francamente sencillo y en muy poquitos pasos podremos tener configurada nuestra red de forma segura.

Para los que no sepan de que va el tema, les comentaré rápidamente que la protección por MAC utiliza la @MAC de los dispositivos para dejarles (o no) conectarse a una red.

Una dirección Mac es una clave única por dispositivo, sólo existe una por cada dispositivo del mercado, que identifica todo equipo que se conecta a una red mediante una conexión ethernet o wifi, digamos que es el “número de serie” de un equipo.

Mediante esta dirección el router es capaz de distinguir las distintas conexiones y ceder internet y red únicamente a los dispositivos que previamente se hayan autorizado para ello.

Siempre se ha dicho que el usar este tipo de conexiones ralentizaba las conexiones ya que en cada paquete se añade la dirección MAC, aunque esto tiene más de leyenda urbana que de otra cosa puesto que en todos los paquetes se envía la dirección MAC, se use para codificar la red o no.

Una vez terminada la clase de redes es hora de ponernos manos a la obra.

Pasos necesarios

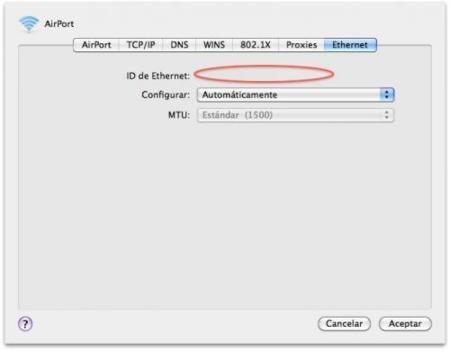

Lo primero que tienes que hacer tanto si estás en un Mac como en un PC es conocer la dirección MAC de tu equipo, para ello tienes que acceder hasta las Preferencias del Sistema en el apartado Red. Una vez allí tienes que pulsar sobre AirPort y a continuación sobre el botón “Avanzado…” y por último dentro de la nueva ventana pulsar sobre el apartado Ethernet donde podrás ver tu @MAC.

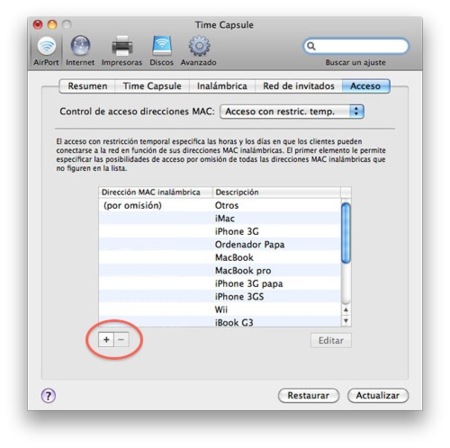

Una vez tenemos la dirección tenemos que abrir la Utilidad Airport, pulsar sobre tu dispositivo y abrir sus preferencias.

Dentro de las prefencias tienes que ir hasta la pestaña “Acceso” dentro del menú AirPort, concretamente este:

En este menú se agrupan los distintos ordenadores y equipos a los cuales puedes o no dar servicio. Para añadir un nuevo dispositivo tienes que pulsar sobre el botón ‘+’ de la parte inferior izquierda de la ventana.

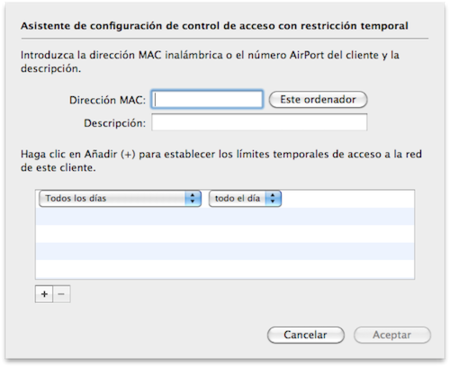

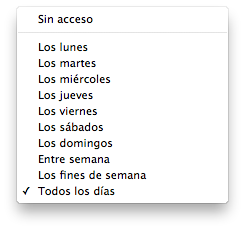

En esta nueva ventana tendrás que añadir la @MAC del ordenador, un nombre descriptivo y por último el tipo de acceso que podemos dar al equipo, principalmente son tres:

-

Acceso ilimitado.

-

Acceso no permitido.

-

Acceso limitado a días, muy útil como control parental.

Una vez añadidos todos los parámetros, pulsamos en aceptar en ambas pestañas y por último reiniciamos nuestra base Wifi. ¡Listo! Ya tenemos nuestra red protegida por MAC y nos podremos olvidar para siempre de contraseñas imposibles y de perdidas de datos.

Si algún día tenemos un nuevo equipo o un invitado en casa, los pasos para añadir “permisos” a ese ordenador son los mismos que hemos seguido, puede parecer algo tedioso, pero lo cierto es que es bastante cómodo.

Ver 36 comentarios

36 comentarios

Axelko

Con todos mis respetos, pero proteger la red solo con la MAC me parece una insensatez, porque solo sirve para crear una sensación de falsa seguridad. No olvidemos que la encriptación sirve para dos cosas:

A: que un tercero no pueda utilizar nuestra conexión B: que un tercero no pueda espiar nuestro tráfico de red

Por un lado, alguien podría venir y conectarse a nuestra red. Esto no es mayor problema, salvo que se ponga a bajar cosas del eMule, o peor aun, se utilice para realizar actividades ilegales, como ataques DOS, envío de spam, descarga de pornografía infantil, etc. En ese caso nos podemos ver envueltos en un buen lío, ya no por el vecino, sino porque hoy en día sigue siendo muy fácil para los "e-delincuentes" conseguir una conexión a Internet anónima. En mitad de cualquier calle puedes encontrar un montón de redes WiFi susceptibles de ser utilizadas.

Por otro lado, cuando entremos en nuestras webs favoritas, como puede ser Applesfera :P , no nos gustaría que nadie interceptara nuestra clave (sobre todo si usamos OpenID). Y recordemos que sin cifrado cualquiera puede escuchar lo que estamos transmitiendo por la red, desde nuestra navegación hasta los archivos que movemos de un ordenador a otro.

En redes WiFi cifrado WPA obligatorio, WEP tampoco vale (está más que reventado). La ocultación de SSID y el filtrado MAC pueden ser complementos adicionales, pero nunca el único método de seguridad de nuestra red.

Saludos.

beastie

Creo que lo que en realidad necesitamos saber es donde vive el Señor Samuel, barra libre de internet para campar a nuestro antojo hoygan.

Espero que el disco duro ese compartido este lleno de pr0n, ya sera un viaje bien aprovechado.

Intenne Gratis.

jjgg

No es nada seguro tener sólo filtrado por MAC, este debe ser un "además" de un cifrado. Cambiar la MAC de un dispositivo es realmente sencillo por lo que si tienes la red abierta es tremendamente sencillo averiguar la MAC de un dispositivo conectado y usarla como propia (más sencillo que romper un cifrado WEP o WPA).

Nada recomendable tener sólo filtrado por MAC.

El Puto

Usar como seguridad un filtrado por MAC es la locura. Medio minuto de Google, otro minuto más para romperlo y listo.

Para colmo, además de inseguro es incómodo. Como dicen por ahí arriba, es mucho mejor tener una contraseña y dejarse de inventos.

Zaraka

Sinceramente, tanto el objetivo como la redacción del artículo me parecen una aberración.

Por un lado, que a día de hoy alguien todavía piense más en que mi vecino "me roba" el ancho de banda antes de pensar en si alguien me esta revisando el tráfico a ver si pilla mis contraseñas me parece una insensatez extrema, siendo suaves. Siguiendo tus argumentos es mucho más práctico ocultar la red y listo, porque ningún vecino se va a poner a usar un programa que descubra las redes ocultas. Mucho más sencillo y práctico cuando vienen visitas.

Pero lo que me parece todavía más grave es que encima lo digas y recomiendes en un artículo que va a leer mucha gente (en tu casa haz lo que quieras) y que tengas la desfachatez de decir que es un método "para configurar nuestra red con seguridad". ¡Pero si hoy en día hasta tener un Imagenio con WEP sin modificar es una invitación a que cualquier vecino te craquee la red! Existen multitud de programas y scripts que automatizan el proceso de suplantar una MAC, así que complicación 0. Y cuando la alternativa es pagar 65€ al mes, hasta el vecino más zoquete se vuelve un listorro de cuidado.

Por último, no hagáis caso a todo el que diga que la encriptación WPA2 (o WPA) ha sido rota. A día de hoy el único método realizable es tratar de adivinar la clave de encriptado, no la encriptación en si. O sea, la seguridad depende enteramente de la clave que uséis, no como en WEP que pongas lo que pongas como clave te la adivinan.

beastie

Creo que no me he enterado bien.

Proteger una WiFi solo por la mac??? pero si falsear la direccion MAC es lo mas facil que hay.

Con un sniffer descubres la MAC que necesitas, falseas la tuya y a vivir que son dos dias.

http://www.kriptopolis.org/MAC-spoofing http://www.macgeekery.com/gspot/2006-04/mac_address_spoofing

Si este reportaje es lo que creo que es permitame decirle señor Campos que se ha cubierto de gloria.

Pedro Jesús García

De verdad, yo creo que este artículo como manual para limitar las conexiones por dirección MAC está muy bien, pero sinceramente, no es nada recomendable tener solo limitado el acceso por MAC, yo recomiendo, además del filtrado por MAC tener una protección WPA2. Y si ya eres un friki de la seguridad y puedes permitirte tener la conexión protegida por WPA2-PSK con servidor RADIUS, entonces ya si que eres infranqueable.

Santiago

El filtrado MAC puede estar bien como complemento, pero no para sustituir una protección WPA.

Tal vez, el hecho de que el proceso de configuración sea más "complicado" que el de encriptación por passkey, te de una sensación de falsa seguridad, o de ser un usuario más avanzado, pero sinceramente, ni es seguro, ni es práctico.

Pero bueno, cada uno es libre de hacer lo que quiera con su red particular.

adriafp

I cada vez que viene un amigo a tu casa le tendras que volver a configurar el TimeCapsule, creo que es mucho más fácil usar un password.

asturking

Te has cubierto de gloria.

Desde cuando el filtrado MAC es un sistema de seguridad? Como te han dicho por arriba si quieres proteger realmente una red inalambrica lo primero de todo es no tenerla, si decides tenerla... wpa2 con tkip+aes y contraseña rellenando todos los bits y de paso implementar un radius o ipsec.

Filtrar por MAC es una solemne tontería, no se consigue nada, tu información sigue sin enviarse cifrada por lo que ya no hay seguridad.

Ademas, yo doi fé de que mi padre sabe crackear redes wifi, es tan sencillo como usar un live cd como wifislax o wifiway y usar un asistente, mas sencillo imposible.

Seguramente vivirás bastante lejos de mí, pero si no me haría una gracia tremenda ponerte una captura de pantalla de tu disco duro.

morales722

Estamos locos o que?... tu vecino de 45 años que no sabe ni usar windows 7, buscando por google en 5 minutos te rompe tu genial idea, lo dicho por el ultimo compañero este cifrado solo es válido en un lugar donde no valga la pena atacar o dondo haya poco que esconder, pero ni loco utilizaría esta opción... vamos a dia de hoy la veo igual de fragil que dejarla libre la verdad.

beastie

Menudo conocimiento desbordado que se nota en.... los comentarios, por que lo que es en el reportaje, ya dije en #4 que no podia creer que hubiera escrito lo que ha escrito.

Si estos son los profesionales de hoy en dia que dios nos pille confesados, suerte que en los comentarios (la gente que los lea) se aclaran las cosas por que vaya tela.

De hecho creo que es que no visitare mas esta pagina dado el elevado nivel que ha ido demostrando en todos los aspectos de un tiempo a esta parte.

Juanele

Venga chicos, todos sabemos que hacer leña del árbol caído es muy fácil. Esta claro que lo escrito en la entrada no es una buena recomendación, si no una medida mas a tomar junto a la encriptación mediante WPA2.

Sin embargo, una vez aclarado en los comentarios, tampoco hace falta dar caña como algunos lo estáis haciendo.

Relax y a disfrutar de la vida.

enrike_fado

muy buen articulo. además de la protección Mac yo añadiría un cifrado, si puede ser WPA-PSK mejor que mejor.

1 saludo!

luis miras

Samuel, sinceramente muy buen post. Creo que el espíritu fue agregar un conocimiento mas al mundo del WiFi, y que nunca pretendió ser una verdad absoluta. Coincido con tu comentario "¿realmente piensas que tu vecino del 5º de 45 años y que no sabe usar Windows 7 va a ponerse a comprobar tus paquetes?". Nos pinta de cuerpo entero a todos. Un Abrazo desde Argentina, y siga siempre asi.!!!

kasteel

La MAC se salta en nada. Es un complemento de seguridad, pero no una medida adecuada por si misma. Ni caso.

rostrego

Al leer este artículo he sentido que tenía que comentar la locura que me parece hacer esta recomendación. Por suerte luego he visto que los comentarios explican en mejor o menor medida por qué esto nunca se debería utilizar como medida de "seguridad". Como bien dicen algunos por aquí como Zaraka este artículo es una aberración.

Te recomiendo que lo elimines.

magp2010

Al margen de que haya sido poco afortunado Samuel en su exposición del articulo o que no domine el tema del que escribe creo que tambien son desafortunadas la criticas a un grupo que nos da cada dia valiosa información. Creo que debeis dar tiempo a Samuel a que se defienda.

pulpowsky

Antes de leer los comentarios me puse a aplicarlo con Time capsule nueva. No hubo forma de que funcionara en ninguno de los macs y en el iPhone. Buscando solución vi los comentarios y lo que he hecho es pasar de una wep a una WPA2 Personal con la clave generada aleatoriamente y optando por una versión distinta de la primera que ofrece.

Trabajé en un ISP un tiempo y hace años dimos con un carota que pilló la MAC de un cliente y se dedicó a fraccionar la conexión y revenderla al resto de los vecinos. Le pillamos pues cuando se caía la línea llamaba a darnos la brasa de una forma ferocísima. Y cuando llamaba al cliente para decirle que ya estaba solucionado, me decía que no sabía de qué le estábamos hablando. Fue muy listo al hacerse con la conexión, pero no al llamar siempre a la misma hora cuando sólo yo estaba trabajando y enseguida pillé el truco. Y es que se pasaba de agresivo que me puso en activación máxima.

jakometa

Hola, tengo un imac que no pilla la señal wifi de mi router adsl telefónica. Me han dicho en una tienda apple que lo mejor sería comprarme un AIRPORT EXTREME, pero joer son 100 pavos, cuando hay por ahí WIRELESS CON ANTENA MÁS POTENTES POR 50 PAVOS, tipo ALPHA DE NETWORKS. Alguien tiene una AIRPORT EXTREME? amplia mucho la señal? gracias jakometa@gmai.com www.jakometa.com

49928

Soy fanático de Applesfera y por enésima vez veo otro artículo mal fundamentado de Samuel Campos. Teniendo Yo una Time Capsule de 2TB llena, ni loco le pondría filtrado MAC únicamente (vulnerable en menos de un minuto), aunque mi vecino fuera un señor de 45 años como Él menciona. Lo mínimo sería WPA/WPA2.

KazR

Mi red está configurada de esta forma desde hace mucho tiempo (además está oculta) y es lo más cómodo que hay. ¿Viene alguien? Le autorizo el paso; así cuando venga la próxima vez se conecta solo. Asi no tengo problemas con los protocolos de encriptación, los que detecta vista, los que no… Esto seria un problema viviendo en el centro de la ciudad, cientos de dispositivos alrededor tuyo snifando (redes) y usando el emule… Pero en mi chalet, que todos en mi calle tienen internet y no hay ningun parque cerca, pues no tengo ese peligro. El tuto esta bien, pero como SIEMPRE cada uno hace lo que le conviene en cada momento y situación. Por supuesto que además de ocultar y restringir por mac, se puede meter una contraseña y ya es la repanocha en seguridad, pero para qué llevar chaleco antibalas en el desierto…

KazR

Olvidamos que los cifrados también se pueden romper… Hay por ahi una distro de linux, wifislax, con todo lo necesario para romper cualquier red wifi.

Sakery Fox

Buen tutorial. Gracias Samuel.

Munky

Perdón por el off-topic pero acabo de escuchar a un empleado de Vodafone hablando con un amigo que han entrado en mi curro hablando sobre que van a tener el iPhone en Vodafone en Mayo y a buenos precios ;)

Si sacan el 4G en vodafone con buenas tarifas me cambio a Vodafone.

ehurtadogarcia

Samuel, tus artículos siempre son interesantes. Muchas gracias!